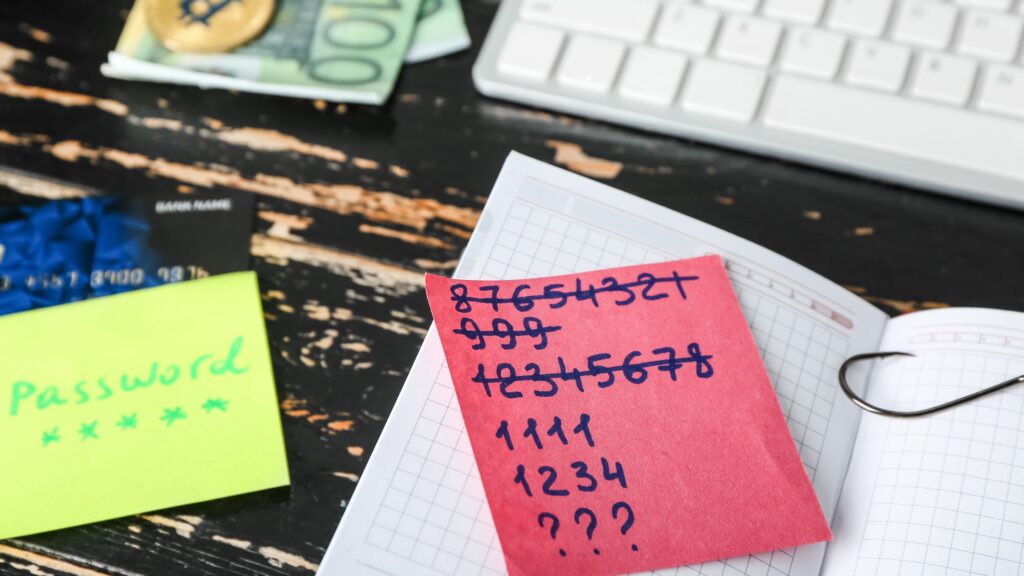

Password Attacks را میتوان یک روش متداول هک پسورد و اکانت های کاربری دانست. این روش با تشخیص رمز عبور کاربر از راه های گوناگون توسط هکرها انجام می گیرد. پس از هک پسورد مهاجم به راحتی میتواند به اطلاعاتی مانند : هویت واقعی کاربر – جعل اطلاعات – اطلاعات مالی یا امنیتی دست پیدا کند و از آن ها سو استفاده نماید. در این مقاله 5 روش هک پسورد کاربر که توسط مهاجم (هکر) انجام میگردد را توضیح میدهیم همچنین طریقه پیشگیری از به خطر افتادن پسورد به شما آموزش داده میشود.

توضیح کلی روش هک پسورد

بطور کلی مهاجم یا رمز عبور شما را بطور دقیق و صحیح میداند یا از نرم افزارهای خودکار برای حدس زدن و به دست آوردن رمز عبور استفاده میکند. نکته بسیار مهم این است که با در دست داشتن رمز عبور توسط مهاجم حدس نام کاربری چندان دشوار نمی باشد پس در واقع رمز عبور نسب به نام کاربری دارای اهمیت بیشتری است. هکر میتواند توسط نرم افزارهای گوناگون و یا مهندسی اجتماعی به رمز عبور شما دست پیدا کند.

برخی نرم افزارها برای ارائه خدمات از شما اطلاعات کاربری مانند User و Password را دریافت میکنند حال این اطلاعات کاربری میتواند ایمیل و اطلاعات ایمیل باشد و یا ساخت یک اکانت جدید. هکر ها با ساخت نرم افزارهای جعلی و یا کرک نمودن نرم افزار اصلی میتوانند اطلاعات کاربری شما را پیدا کنند.

5 روش هک پسورد

بطور کلی 5 روش هک پسورد وجود دارد که در زیر به آن ها اشاره میکنیم:

- Brute Force attacks

- Keylogging

- Phishing

- Man-in-the-Middle attacks

- Rainbow Table attacks

دقت داشته باشید که ممکن است مهاجم برای دستیابی به رمز عبور از چند روش بصورت تلفیقی استفاده کند اما بطور کل 5 روش هک پسورد وجود دارد.

Brute Force attacks

Brute Force attacks یک روش هک پسورد ابتدایی و تقریبا ساده است. در این روش مهاجم از روش های گوناگون برای حدس زدن رمز عبور استفاده میکند. معمولا این روش بصورت دستی انجام شده و نیاز به نرم افزار ندارد. در این روش مهاجم با حدس اینکه شما از رمز های عبور ضعیف استفاده کرده اید چند رمز عبور را وارد میکند. این روش معمولا بسیار ساده است و فقط برای رمزهای عبور بسیار ساده مورد استفاده قرار میگیرد.

البته هکر میتواند از روش Dictionary attacks (تلفیق چندین رمز با یکدیگر) نیز برای این مقصود استفاده کند که در واقع روش پیشرفته تری در این دسته می باشد. حتی ممکن است بطور خودکار توسط نرم افزار برای تست رمزهای عبور گوناگون و حدس رمز عبور صحیح استفاده گردد.

همچنین در صورتی که مهاجم از روش حدس رمز عبور توسط نرم افزار برای هک تعداد زیادی اکانت (هزاران یا میلیون ها) استفاده کند به آن Password Spraying میگویند. یا اگر توسط رمز عبوری که حدس زده شده اکانت دیگرتان را نیز هک نماید (استفاده از اطلاعات هویتی مشابه در چند اکانت) به این روش Credential Stuffing میگویند.

پیشگیری از Brute Force attacks

- استفاده از رمز عبور قوی و ترکیبی از حروف کوچک – بزرگ – عدد و کاراکتر . میتوانید از سایت passwordmonster.com برای بررسی میزان امنیت رمز عبور استفاده نمایید.

- استفاده از رمز عبور متفاوت در اکانت های متفاوت

Keylogging

معمولا نوعی نرم افزار یا فایل هستند که با کلیک یا نصب آن ها هر عملی که بر روی صفحه کلید یا رایانه شما انجام شود را به سرور اصلی گزارش میدهند. حتی اتصال فلش – فایل های مشاهده شده و هر فعالیت دیگری که بر روی رایانه – موبایل یا … انجام شود را به سرور اصلی گزارش میدهند. این روش متاسفانه باعث میگردد هر چقدر هم رمز عبور یا نام کاربری دشوار و پیچیده ای داشته باشید به راحتی توسط مهاجم مشاهده شود.

پیشگیری از Keylogging

- استفاده از آنتی ویروس و فایروال قدرتمند و بروز

- کلیک نکردن بر روی لینک های غیر مطمئن

- دانلود نکردن فایل های غیر مطمئن

Phishing

این روش هک پسورد بسیار متداول است. در این روش مهاجم با مهندسی اجتماعی (گول زدن کاربر) از طریق پیامک – ایمیل یا غیره شما را به انجام کاری تشویق میکند. مثلا با ارسال ایمیل یا پیامک به شما میگوید که برای تمدید گواهینامه خود بر روی لینک زیر کلیک کنید. پس از کلیک شما بر روی لینک اطلاعات کاربری شما دریافت میگردد. معمولا این نوع حملات با شبیه سازی محتوای واقعی انجام میگردد. مثلا صفحه بانک یا ادارات رسمی جعل شده و به شما نمایش داده میشوند.

پیشگیری از Phishing

معمولا در این روش مهاجم به دلیل اینکه نمیتواند آدرس را دقیقا مانند آدرس رسمی سایت یا نهاد اصلی شبیه سازی کند از آدرسی بسیار شبیه به آدرس اصلی استفاده میکند. مثلا :

google.com ==== gooogle.com

google.com ==== googlle.com

دقت در صحت آدرس URL سایت و صفحه مورد نظر میتواند شما را از به دام افتادن در این نوع حملات محافظت کند.

Man-in-the-Middle attacks

تصور کنید شما ایمیلی را به شرکتی ارسال میکنید و جوابی دریافت میکنید. یا پیامک ارسالی شما به یک نهاد پاسخ داده میشود اما طرف مقابلی که به شما پاسخ میدهد در واقع یک هکر است! در این روش هکر با هک نمودن سرور اصلی در نقش سوم شخص به مکالمه شما با طرف مقابل گوش میدهد و در زمان مناسب خود را در نقش طرف مقابل ما جا زده و اطلاعات هویتی شما را درخاست میکند و یا حتی ممکن است تصاویر یا ویدئوهایی که بین شما و طرف مقابلتان رد و بدل شده را برای اخاذی از شما در فضای مجازی منتشر کند.

این روش که در واقع نوعی شنود می باشد متاسفانه توسط راه های گوناگون مانند DNS – IP – SSL – Email – SMS و غیره انجام میگیرد.

پیشگیری از Man-in-the-Middle attacks

شاید ناامید کننده باشد که بگوییم هیچ راهکاری برای این نوع حمله وجود دارد و تنها کاری که میتواند ضریب این نوع حملات را کاهش دهد استفاده از آنتی ویروس و فایروال قدرتمند و بروز می باشد.

Rainbow Table attacks

این روش هک پسورد را میتوان سخت ترین راهکار برای هک رمزعبور دانست زیرا ابتدا باید Table دیتابیس هک شود. سپس رمز های عبور Hash به کاراکتر تبدیل شوند و سپس اکانت کاربری مورد نفوذ قرار گیرد. این روش معمولا توسط هکرهای بسیار حرفه ای انجام میشود. شاید اخباری درباره هک شدن اکانت هزاران کاربر یاهو – فیس بوک یا گوگل شنیده باشید. این نفوذ معمولا از روش Rainbow Table attacks اتفاق می افتد که با هک شدن دیتابیس سایت مورد نظر و دستیبابی به Table اکانت صورت میپذیرد.

پیشگیری از Rainbow Table attacks

معمولا هکری که بتواند به دیتابیس یک سایت دست پیدا کند تبدیل رمز عبور Hash به کاراکتر برای او ساده است اما شاید استفاده از رمزهای عبور پیچیده بتواند راهکار مناسبی برای این نوع حملات باشد!

ما در این مطلب بطور ساده روش هک پسورد بعلاوه راه های پیشگیری از این فرایند را آموزش دادیم.